世界の銀行・FinTech企業のキャッシュレス化・DX化への取り組み <第8回>

コラム~金融機関のセキュリティ対策のさらなる強化が必要~

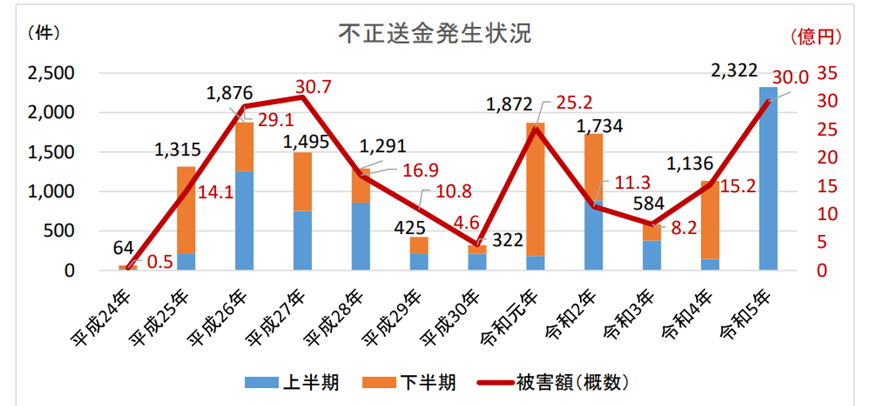

銀行の預金口座からの不正払戻しが、今年、急増している。全国銀行協会が公表している「インターネット・バンキングによる預金等の不正払戻し件数・金額」によると、2023年の上半期の不正送金額は30億円に達しており、不正送金額が最高だった平成27年とほぼ同額になっている。2021年には、581件、8億2千万円まで減少していたものの、2022年後半から急増しており、このまま推移すると昨年の4倍前後(60億円規模)に達するかもしれない。

クレジットカードの不正利用は、さらに被害が莫大である。2021年が311億7千万円70百万円、2022年が411億7千万円、2023年は半年で245億7千万円と、毎年100億円規模で増加している。

クレジットカードの不正利用の原因は決済事業者や加盟店などからの情報漏洩が多いが、利用者側をみると、預金の不正送金もクレジットカードの不正利用も、金融機関や警察官を装った者にキャッシュカードを詐取されたり、取引金融機関を装ったメールを正規のものと誤認してIDやパスワードを入力したりした結果、インターネット・バンキングで不正に預金を抜き取られたり、ECサイトで商品やサービスを利用されたりしている。利用者には、なりすまし詐欺や正規の金融機関を装う「フィッシング」の手口を知り、騙されないようにすることが求められている。

不正利用に対する対策

預金者になりすまして不正な払戻しを行う、いわゆる「なりすまし詐欺」は、従前からさまざまな手法を使っていた。主な手口としては、銀行を装った偽の郵便物を送りつけ、届出印の押印や暗証番号を記入の上返送を求めるもの、宅配事業者を名乗り銀行からのお届け物があると称して家族の連絡先を求めるものなどがある。最近では銀行員や警察官を装い、安全のためなどと理由をつけて預金者のキャッシュカードを目前で封筒に入れて封緘させ、預金者が席を外した隙に封筒ごとすり替えて正規のカードを奪う手法などもある。しかし、これらは時間とコストがかかるうえ、身バレによる逮捕リスクなどがあり、最近は「フィッシングメール」を送りつける方法が多用されている。

「暗証番号には生年月日や自動車の登録番号、地番などを用いず、他人に推測されにくい数字をつかう」という今までの対策では、フィッシング詐欺対策には全くならない。フィッシングメールは、正規金融機関を名乗り、「安全対策のため」「カードが無効になる」「決済ができていない」「不正利用の可能性がある」などの理由で添付したURLをクリックさせ、正規のHPや顧客管理画面と見まがうような精巧な偽ページに誘導し、口座番号やカード番号、IDやパスワードなどを本人に直接入力させるからである。

日本語の違和感などで見破れた時期もあったが、最近ではAIを使っており、正規のメールと見分けるのが極めて困難になっている。また、フィッシングメールでありながら「フィッシングによる不正出金被害防止」を装いリンク先のウェブサイトへ誘導するなどの例もあり、これらが不正払戻し急増の主因と思われる。

フィッシングメール対策としてのDMARCの活用

金融機関は発見した偽のサイトをテイクアウトさせたり、利用者向けにフィッシングメールの手口を公開したりして、注意を促している。個人でのフィッシングメール対策としては、①メールの宛先、件名を確認する②メールの送信元を確認する③おかしな日本語が使われていないか確認する、が最低限必要である。さらに、④安全対策などをうたうメールには、同様の情報があるかWebサイトで確認する⑤リンクのURLを確認し普段と違ったページにアクセスしていないか確認する、なども行う必要があるが対応できない人も多い。そのため、怪しいメールやなりすましメールであることが確実なものは、迷惑メールフォルダへの振り分けや受信拒否ができれば安心である。そこで、利用が推奨されるのが、DMARC (Domain-based Message Authentication Reporting and Conformance、読み方:ディーマーク)の技術である。

DMARCは、メールの発信元が正規の金融機関のドメインかどうかを確認し、フィッシングメールを迷惑メールフォルダに振り分けたり、メール受信そのものを拒否したりする機能を持つ。金融機関が自社で使用するドメインを登録し、発信を管理することで、預金者が正規メールだけを受信できフィッシングメールを排除することが可能になる。この効果を徹底するためには、利用者にフィッシングメール対策のための技術を正しく利用させるための啓もう活動が重要であろう。

また、メガバンク、地方銀行を中心に携帯アプリがリリースされており、携帯電話の機能を利用した多要素確認(生体認証、SMS送信によるワンタイムパスワード利用など)による不正利用対策も進められている。

海外では、携帯アプリに誘導し、安全対策を導入

海外で進む携帯アプリによる銀行取引にも、不正利用が散見される。そこで海外の対策例を見ると、例えば、シンガポールの大手3行の対策が参考になる。UOB銀行は、自行アプリ「UOB TMRW」に複数の携帯端末からアクセスしていることが確認された場合、同アプリへのアクセスを制限する機能をつけ、顧客が知らない間に詐欺師とアプリを共有してしまうことを防ぐ。また、マルウエア(悪意のあるソフトウエアや不正なプログラム)詐欺を未然防止するために、高リスクな権限を持つ第三者または非認証サイトからダウンロードしたアプリが顧客の携帯端末上にあることを確認した場合、UOB TMRWアプリへのアクセスを制限する機能も搭載している。危険性のあるアプリの名前が画面上に表示されるため、顧客はそのアプリを消去するか、アクセス権限をオフにすることで使用制限を解除できる。

同様のマルウエア対策のセキュリティ機能は、残りの三大銀行OCBC銀行やDBS銀行でも導入されており、最も早く同機能を導入したOCBC銀行は2023年8月に導入後、30人以上の顧客から計200万Sドル(約2億1,800万円)のマルウエア詐欺を阻止したとしている。

香港金融管理局(HKMA)は、クレジットカードの不正利用の防止に関する銀行向けのガイドラインで、クレジットカードの情報を「アップルペイ」や「グーグルペイ」といった電子決済サービスとひも付ける場合には、ワンタイムパスワードの他に、ショートメッセージサービス(SMS)やアプリなどを活用した2段階認証を導入するよう要請。利用限度額を引き上げる際は必ず顧客の明確な同意を得ることを求めている。

フィリピンでは、通信大手グローブ・テレコム傘下の電子決済サービス「Gキャッシュ」において、2023年5月から全ての利用者を対象とする顔認証システムを導入し、パスワードが漏れた際の不正利用を防いでいる。

日本のクレカ情報・デビットカード情報は高額取引されている

日本のクレジットカードやデビットカードの情報が、匿名性の高い闇サイトで販売されているというニュースを聞いたことがあるだろうか。昨年発表されたニュースでは、闇サイトで販売されているカード情報は全世界で約448万件に上るとのこと。販売件数を国・地域別にみると、1位は米国の約156万件、2位はオーストラリアの約41万件で、日本は40位(約7,000件)であった。しかし、その販売額には驚いた。なんと日本のクレジットカード情報の1件当たりの平均販売価格は42.93ドル(当時約5,200円)で世界で最も高く、2位のマカオの約1.9倍の高さだったからだ。不正利用できる金額が大きい割には金融機関の対策が十分でなく、日本は最も金を盗みやすいと犯罪組織からみられているようだ。

このニュースが発表されたのは、2022年4月。2022年6月以降、不正銀行送金が急増しているのと一致しているのは偶然だろうか。

※本内容の引用・転載を禁止します。